Kā aizsargāt savus tiešsaistes datus, izmantojot publiskos un viesu Wi-Fi tīklus (09.15.25)

Mūsdienās ir grūti iztikt bez interneta, kad pastāvīgi pieaug pieprasījums būt vienmēr pieslēgtam. Mums vienmēr ir bijis nepieciešams pārbaudīt savus e-pastus, ievietot atjauninājumus sociālajos tīklos, sazināties ar citiem cilvēkiem un panākt darbu. Par laimi, jūs varat atrast bezmaksas Wi-Fi gandrīz visur - skolās, kafejnīcās, bibliotēkās, parkos, dzelzceļa stacijās, lidostās utt. Publiskie Wi-Fi tīkli mums ir atvieglojuši savienojumu ar internetu ārpus mūsu mājas. Turklāt, kurš nevēlas bezmaksas Wi-Fi? Mobilie dati var būt dārgi. Gigabaits mobilo datu var maksāt 30 USD (AT & T), savukārt vidējās datu izmaksas mēnesī ir 45 USD par aptuveni 4 GB LTE datiem. Ja jūsu mobilajam plānam nav pieejams liels datu apjoms, bezmaksas Wi-Fi ir lieliska priekšrocība.

Tomēr, izveidojot savienojumu ar publisku bezmaksas Wi-Fi, rodas drošības un privātuma riski. Ja izveidojat savienojumu ar publisko tīklāju tieši un bez VPN aizsardzības, jūs pakļaujat sevi visu veidu ļaunprātīgiem tiešsaistes uzbrukumiem, piemēram, identitātes zādzībai, datu noplūdēm, tiešsaistes darbību uzraudzībai, ierobežotai pārlūkošanai, datoru nolaupīšanai un citai drošībai draudi.

Publiskā WiFi drošības riskiCilvēki bieži domā, ka publiskais Wi-Fi piedāvā tādu pašu tiešsaistes aizsardzību kā mājas tīkls. Tas ir nekas cits kā reāls. Var būt kaitinoši, ja katru reizi, kad vēlaties izveidot savienojumu ar mājas tīklu, ir jāievada parole, taču tas nodrošina aizsardzību pret tiešsaistes uzbrukumiem. Tas ne tikai neļauj kaimiņam izslēgt jūsu interneta savienojumu, bet arī šifrē jūsu datus un pasargā tos no nevēlamiem skatieniem. Šeit ir daži no riskiem, kas var rasties, izveidojot savienojumu ar publisku Wi-Fi tīklu:

- Viesu Wi-Fi tīkliem pēc noklusējuma nav paroles. Tas nozīmē, ka viss, kas tam iet cauri, nav šifrēts. Ikviens, kuram ir pat vienkāršs rīks vai skripts, var apskatīt, kurās vietnēs esat bijis. Viņi var arī pārtvert un lasīt sūtītos e-pastus, piekļūt failiem datorā un apskatīt jūsu paroles. Visi publiskie Wi-Fis ir vienādi - neatkarīgi no tā, vai atrodaties skolas bibliotēkā vai aiz stūra esošajā kafejnīcā.

- Pat ja tuvumā nav uzbrucēja, jūs tomēr nododat savu privātumu un drošību šajā publiskajā tīklā esošo cilvēku rokās. Jums var būt jaunākais antivīruss, taču ļaunprātīga programmatūra var izplatīties no citiem jūsu tīkla lietotājiem uz jūsu datoru, jums pat to nezinot. Par laimi, ieviešot SSL šifrēšanu, Wi-Fi snoopēšana ir kļuvusi grūtāka. Šo tendenci izmanto gandrīz katra vietne, īpaši populārās. Kad apmeklētās vietnes tīmekļa adresē redzat HTTPS, tas nozīmē, ka vietne izmanto drošu tīmekļa standartu. Tāpēc, pat ja cilvēki var izsekot jūsu apmeklētajām vietnēm, viņi nevar redzēt e-pastu vai paroli, kuru izmantojāt, lai pieteiktos. SSL izmantošana ir tikai viens no soļiem, kā padarīt internetu drošāku, taču ar to nepietiek. Faktiski ikviens var apiet SSL, izmantojot vienu metodi, kuru mēs apspriedīsim tālāk.

- Viens no visbiežāk sastopamajiem draudiem publiskajai wifi drošībai ir HTTPS noņemšanas uzbrukums, kuru drošības eksperts Moxie Marlinspike 2009. gadā parādīja Black Hat DC. Sslstrip rīks nolaupa jūsu tīkla HTTPS trafiku un novirza to uz HTTP versiju, uzbrucējs var iegūt jūsu informāciju, jūs pat to nezināt. Risks rodas no tā, ka lielākā daļa cilvēku, apmeklējot vietni, ne vienmēr rakstīs https: //. Tātad, pirmo reizi apmeklējot vietni, viņi pāriet uz HTTP versiju. Lielākā daļa vietņu dara lietotāju novirzīšanu no HTTP vietnes uz HTTPS versiju. Ko sslstrip dara, tas pārtrauc novirzīšanu un tā vietā nosūta lietotāju atpakaļ uz HTTP. Pēc tam uzbrucējs var redzēt visu jūsu informāciju redzamā vietā. Sslstrip izmantošana ir nedaudz grūts, jo hakerim ir jāinstalē Python un python “twisted-web” modulis, lai tas darbotos. Tomēr tādi rīki kā Wi-Fi Pineapple ir atvieglojuši informācijas nozagšanu publiskajā Wi-Fi tīklā. Wi-Fi Ananāss ir veikls, neliels rīks, ko Hak5 izveidoja 2008. gadā. Šis rīks sākotnēji tika paredzēts iespiešanās testētājiem jeb “pildspalvu testētājiem”, lai atklātu tīkla ievainojamības. Ierīce ir kļuvusi populāra ne tikai pildspalvu testētājiem, bet arī hakeriem, jo tā ir padarījusi datu zādzību vieglāku. Tikai dažu klikšķu laikā hakeris var izlikties par publisku Wi-Fi tīklu, caur viņu novirzot lietotāju likumīgā maršrutētāja vietā. No turienes hakeris var piespiest lietotāju apmeklēt jebkuru vietni, kurā ir aplikta ļaunprātīga programmatūra un taustiņlogeri, kā rezultātā vainīgie var nozagt informāciju vai nolaupīt datoru un lūgt izpirkuma maksu. Vēl sliktāk, ir vienkārši izmantot, ka pat bērni to var izdarīt.

Dažreiz hakeriem nav nepieciešamas pat tehniskas zināšanas vai pieredze, lai piekļūtu jūsu informācijai. Piemēram, ja izveidojat savienojumu ar viesnīcas Wi-Fi tīklu un esat aizmirsis mainīt Windows koplietošanas iestatījumus, ikviens tīkls var piekļūt jūsu kopīgotajiem failiem - nav nepieciešama uzlaušana. Un, ja jūsu kopīgotie faili nav pat aizsargāti ar paroli, jūs vienkārši atvieglojat citiem lietotājiem redzēt jūsu kopīgotos failus.

2010. gadā tika izlaists Firefox paplašinājums Firesheep, lai parādītu sesiju nolaupīšanas risku vietņu lietotājiem, kuri šifrē tikai pieteikšanās procesu, nevis pieteikšanās laikā izveidotos sīkfailus. Ugunsdzēsības aitas pārtver nešifrētus pieteikšanās sesijas sīkfailus no tādām vietnēm kā Facebook un Twitter, pēc tam izmanto sīkfailu, lai iegūtu lietotāja identitāti. Pēc tam pārlūkprogrammas sānjoslā tiek parādītas savāktās upuru identitātes, un uzbrucējam atliek tikai noklikšķināt uz vārda, un hakeris automātiski pārņem upura sesiju.

Citi rīki ļauj to darīt pat Android tālrunī vai citās mobilajās ierīcēs. Viens izplatīts triks ir izveidot viltotu tīklu, ko dēvē arī par medus podu, lai ēsmu lietotājiem. Parastajiem lietotājiem tīkls neizskatās nevietā vai aizdomīgs, jo viņu nosaukums ir līdzīgs likumīgajiem tīkliem. Piemēram, jūs varat sastapties ar Starbucks Wi-Fi vai citiem Wi-Fi tīkliem, kas nosaukti pēc uzņēmuma vai uzņēmuma darbības šajā apgabalā. Tomēr šie medupodi pieder hakeriem, un tos uzrauga.

Hotel HotspotViesnīcās nekad nav ieteicams izveidot savienojumu ar Wi-Fi tīkliem, jo tie ir neaizsargāti pret uzbrukumiem. Šajos tīklos bieži ir daudz lietotāju, kas ir savienoti ar tīklu, un hakeri var vienkārši palikt jebkurā telpā, vienlaikus vācot informāciju no nenojaušiem viesnīcas apmeklētājiem. Turklāt lielākā daļa viesnīcu īsti neiegulda pienācīgā drošībā, kas nozīmē, ka lielākā daļa viesnīcu ir aprīkotas ar to pašu aparatūru.

Viens īpašs incidents 2015. gadā atklāja, ka 277 viesnīcas visā pasaulē ir pakļautas uzbrukumiem. Šīs viesnīcas izmantoja ANTlabs ierīci InGate, lai iestatītu viesu Wi-Fi tīklus. Tomēr izrādījās, ka šī ierīce ir neaizsargāta pret hakeriem un ļāva viņiem piekļūt lietotāju informācijai, jo īpaši viesnīcas rīcībā esošajai kredītkartes informācijai.

Par laimi, ANTlab ir novērsis draudus, atbrīvojot drošības plāksteri. lai atjauninātu ierīces programmatūru. Tomēr plāksteris ir jāinstalē manuāli, un nav zināms, vai viesnīca, kurā esat reģistrējies, ir novērsis šo ievainojamību. Mācība: neuzticieties viesnīcu Wi-Fi tīkliem.

Šis padoms ir īpaši noderīgs uzņēmumu vadītājiem, kuri bieži dodas uz sanāksmēm, konferencēm vai citiem biznesa pasākumiem. Tas nekaitē būt īpaši piesardzīgiem. 2014. gadā veiksmīga drošības firma Kaspersky Lab uzzināja, ka hakeri vada ļaunprātīgu programmatūru ar nosaukumu DarkHotel, kuras mērķis ir biznesa vadītāji, kas uzturas viesnīcās Āzijā. Ļaunprātīgā programmatūra ir spiegprogrammatūra, kas pikšķerē ar šķēpu, kas selektīvi uzbrūk biznesa vadītājiem, kuri uzturas viesnīcā. Un DarkHotel to dara, izspiegojot viesnīcas publisko Wi-Fi tīklu. Kad apmeklētājs piesakās Wi-Fi tīklā, tiek parādīta lapa, kurā tiek lūgts lejupielādēt Messenger, Flash Player vai citas programmatūras jaunāko versiju. Ļaunprātīgā programmatūra pēc tam atsaucas uz instalēto programmatūru, nozagot sensitīvus datus no uzņēmumu vadītājiem.

WiFi Protector for Business NetworkUzņēmumiem un uzņēmumiem piederošie Wi-Fi tīkli arī ir hakeru bagātīgi mērķi. Lai gan lielākā daļa uzņēmumu iegulda datu drošībā, viesu Wi-Fi bieži paliek atvērts un neaizsargāts. Tas riskē klientus, apmeklētājus un darbiniekus. Diemžēl nav tik daudz risinājumu, kas nodrošinātu pietiekamu tīkla šifrēšanu viesa Wi-Fi tīklā.

Tā kā tīkls nav šifrēts, lietotāji ir neaizsargāti pret draudiem, piemēram, cilvēks pa vidu uzbrukumi, interneta snooping, paroles zādzība, ļaunprātīgas programmatūras infekcija. Lai gan daži maršrutētāji mēģina samazināt riskus, izveidojot portāla lapu, tas bieži rada citas problēmas.

Daži maršrutētāji, piemēram, Linksys un Belkin, HTTPS vietā izmanto HTTP, tādējādi atverot lietotājiem dažādus riskus. . Tas nozīmē arī to, ka ikviens, kurš pieskata Wi-Fi trafiku, var skatīt jūsu paroli, kad tā tiek ievadīta.

Daži viesu Wi-Fi tīkli joprojām ir vainīgi, izmantojot WEP vai Wired Equivalent Privacy, kas ir novecojis un kuru var viegli apiet. Jaunākās versijas WPA un WPA2 nodrošina lielāku aizsardzību nekā to priekšgājēji.

Kā saglabāt drošību publiskajā Wi-Fi tīklā tīklos. Šie bezmaksas Wi-Fi tīkli varētu būt noderīgi, kad beigušies mobilie dati vai kad esat beidzies, un jums jāpārbauda e-pasts vai kaut kas cits. Ir daudz veidu, kā uzlabot publisko Wi-Fi drošību, lai jums nebūtu jāuztraucas par informācijas noplūdi vai nozagšanu. Šeit ir daži no tiem: 1. Pārbaudiet tīklu, ar kuru savienojat.Kad atrodaties viesnīcā vai kafejnīcā, jautājiet darbiniekiem, ar kuru tīklu jums vajadzētu izveidot savienojumu. Uzbrucējiem ir viegli izveidot tādu medus podu kā “Kafejnīcas Wi-Fi” vai “Viesnīcas Wi-Fi”, lai maldinātu apmeklētājus izveidot savienojumu ar šo viltus tīklu un nozagt jūsu datus.

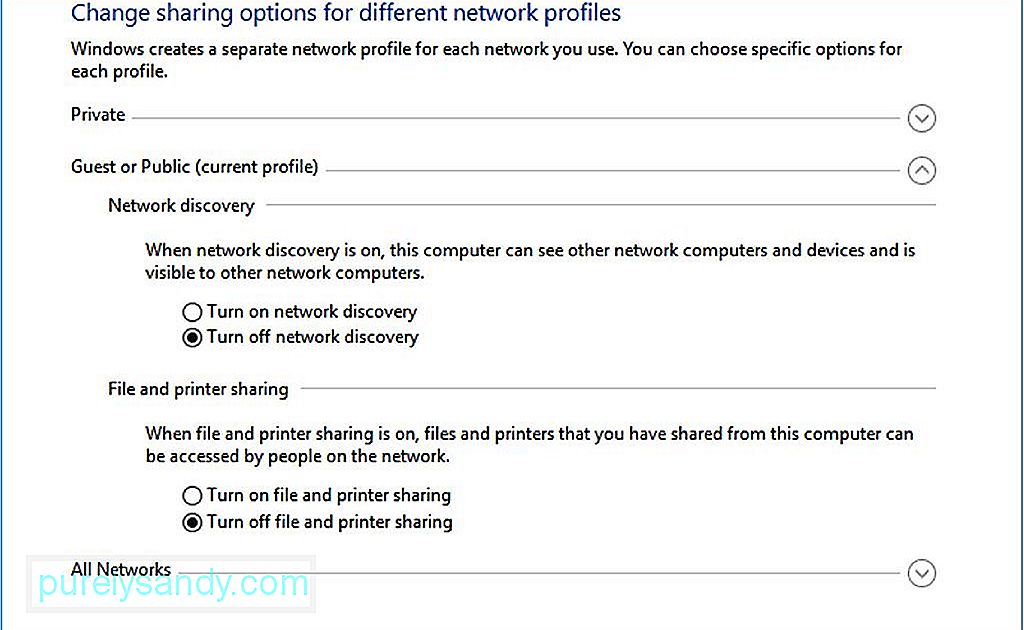

2. Pārbaudiet koplietošanas iestatījumus.Lietotāji bieži aizmirst to iestatīt un kļūst par neapzinātiem hakeru upuriem. Lai pārbaudītu koplietošanas iestatījumus sistēmā Windows, dodieties uz sadaļu Iestatījumi & gt; Tīkls un internets & gt; Koplietošanas iespējas. Noklikšķiniet uz Izslēgt tīkla atklāšanu un Izslēgt failu un printera koplietošanu, lai citi cilvēki nevarētu piekļūt jūsu failiem vai datoram.

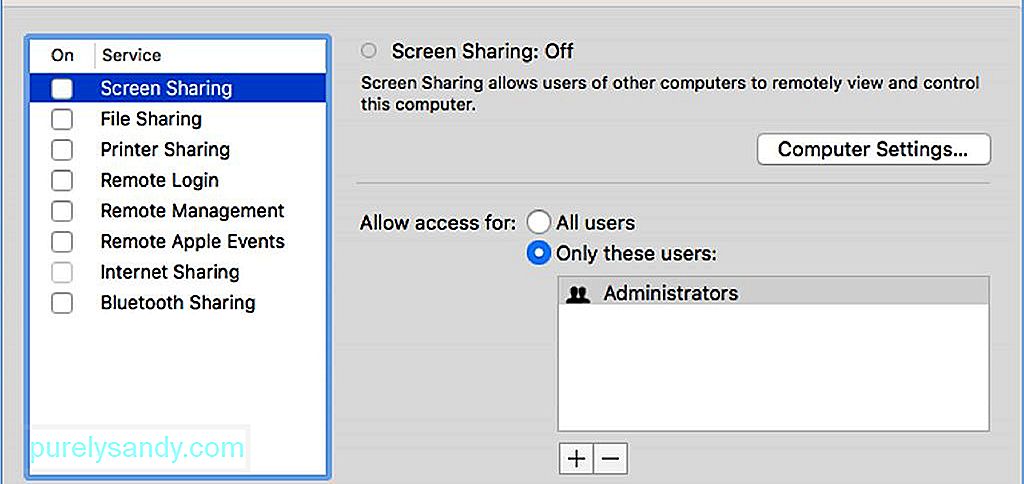

Ja izmantojat Mac, dodieties uz sadaļu Sistēmas preferences ; Kopīgojot vienumus, kurus nevēlaties kopīgot ar savu tīklu, noņemiet atzīmi no tiem.

Lai saglabātu papildu aizsardzību, arī ugunsmūris ir jāiespējo. Daži lietotāji atspējo šo iestatījumu, jo lietotnes vai programmatūra pieprasa atļaujas. Lai gan tas dažreiz var šķist kaitinošs, ugunsmūra ieslēgšana palīdz atturēt uzbrucējus no tecēšanas datorā.

Ja izmantojat operētājsistēmu Windows 10, dodieties uz sadaļu Iestatījumi & gt; Atjaunināt & amp; Drošība & gt; Windows drošība & gt; Ugunsmūris & amp; tīkla aizsardzība. Pēc tam pārliecinieties, vai domēns tīklam, privātajam tīklam un publiskajam tīklam ir ieslēgts ugunsmūris.

Mac lietotājiem dodieties uz sadaļu Sistēmas preferences & gt; Drošība un amp; Konfidencialitāte, pēc tam noklikšķiniet uz cilnes Ugunsmūris. Noklikšķiniet uz zelta slēdzenes loga apakšējā kreisajā stūrī, lai veiktu izmaiņas ugunsmūra iestatījumos.

4. Atjauniniet operētājsistēmu un lietojumprogrammas.Tas ir obligāti, jo īpaši tādiem pārlūkiem, paplašinājumiem un spraudņiem kā Flash un Java. Lielākā daļa ļaunprātīgas programmatūras maldina lietotājus atjaunināt šos spraudņus, tādēļ, ja atjaunināsiet jūsu spraudni, jūs vairs neuzņemsieties viņu triku.

5. HTTP vietā izmantojiet HTTPS.Pārlūkojot vietni, pārliecinieties, ka HTTP vietā izmantojat HTTPS versiju. Ja pārlūks automātiski nenovirza jūs uz vietnes HTTPS versiju, aiz ainas kaut kas notiek, tāpēc vienkārši tieši ierakstiet HTTPS adreses joslā. Vietnēm, kuras bieži apmeklējat, varat pievienot vietnes HTTPS versiju grāmatzīmei, lai jūs nekļūtu par sslstrip hakeru upuriem. Varat arī instalēt tādus paplašinājumus kā HTTPS Everywhere, kas liks tādām pārlūkprogrammām kā Safari, Chrome, Opera un Firefox novirzīt uz HTTPS un visās vietnēs izmantot SSL šifrēšanu.

6. Iespējot divfaktoru autentifikāciju.Lielākā daļa vietņu, piemēram, Gmail, Facebook un tiešsaistes bankas vietnes, tagad ir aprīkotas ar divu faktoru autentifikācijas funkcijām. Tas vai nu nosūta laika ziņā jutīgu kodu, numuru vai frāzi, kas jums jāievada, lai turpinātu pieteikšanos. Kods tiek nosūtīts pa e-pastu, īsziņu vai mobilo lietotni. Tātad, kad kāds piesakās jūsu kontā no vietas vai ierīces, kuru iepriekš neesat izmantojis, vietne brīdinās jūs par pieteikšanos un jums jāapstiprina pieteikšanās, izmantojot jums nosūtīto kodu.

7. Apmeklējiet sensitīvas vietnes publiskā Wi-Fi tīklā.Ja iespējams, neveiciet iepirkšanos tiešsaistē vai tiešsaistes bankas darbības, izmantojot publisko Wi-Fi tīklu, lai izvairītos no drošības problēmām. Ja jums ir nepieciešams piekļūt Paypal vai jums ir jāmaksā rēķini, izmantojot savu tiešsaistes bankas kontu, dariet to privātajā tīklā. Nekad nevar būt īsti drošs, ja runa ir par bezmaksas Wi-Fi, tāpēc, kad esat pabeidzis pārlūkošanu, atvienojiet no Wi-Fi vai izslēdziet ierīci. Jo ilgāk ierīce ir savienota ar tīklu, jo lielākas iespējas uzbrucējam atrast ievainojamības.

8. Ieguldiet labāko publiskā WiFi VPN. Lai uzlabotu drošību tiešsaistē, ir svarīgi ieguldīt labā VPN klientā, piemēram, Outbyte VPN. Tur ir daudz VPN, taču labākajam publiskā WiFi VPN jābūt drošam un tas neveic jūsu darbību žurnālu. Kā uzlabot publisko WiFi drošību, izmantojot VPNVirtuālais privātais tīkls vai VPN ļauj izveidot savienojumu ar drošu serveri, izmantojot internetu. Viss jūsu savienojums notiek caur šo serveri, un viss tiek ļoti šifrēts, lai novērstu snoopingu. Pat ja izveidojat savienojumu ar publisku Wi-Fi tīklu, visi hakeri redzēs tikai virkni nejaušu rakstzīmju, kuras viņi nevarēs atšifrēt. Mēģināt apiet VPN ir praktiski neiespējami.

Kad izmantojat VPN, jūsu dators izveido digitālo tuneli, pa kuru tiek sūtīti jūsu dati. Šos datus, kurus sūtāt pa internetu, sauc par paketēm, un katrā paketē ietilpst daļa no jūsu datiem. Katrā paketē ir arī jūsu izmantotais protokols un jūsu IP adrese. Tātad, izveidojot savienojumu ar internetu, izmantojot VPN, šīs paketes tiek nosūtītas citā paketē. Ārējā pakete nodrošina jūsu datu drošību un pasargā jūsu informāciju no ļaunprātīgiem hakeriem.

Papildus tam VPN šifrēšana jūsu datiem piešķir vēl vienu aizsardzības slāni. Šifrēšanas līmeni nosaka drošības protokols, kuru izmanto VPN klients. Labākā VPN izmantošana publiskajam WiFi ir svarīga, lai pārliecinātos, vai VPN interneta savienojumam izmanto visdrošāko šifrēšanu. Šie ir daži no visbiežāk izmantotajiem šifrēšanas protokoliem, kurus VPN nodrošinātāji bieži izmanto.

- PPTP vai point-to-point tuneļa protokols . Šo protokolu atbalsta lielākā daļa VPN uzņēmumu, taču gadu gaitā tas ir novecojis un vairs nav drošs. Tas nešifrē jūsu savienojumu, bet tā vietā izveido GRE vai Generic Routing Encapsulation tuneli starp klientu un serveri. GRE tunelis iekļauj jūsu savienojumu, aizsargājot jūsu datus no nevēlamiem skatieniem. Tomēr iekapsulēšanas process parasti nodrošina sliktu veiktspēju un lēnu ātrumu, it īpaši, ja nav pietiekami daudz joslas platuma.

- L2TP / IPSec vai 2. slāņa tuneļa protokols . L2TP ir PPTP jauninājums, ar šifrēšanai pievienotu papildu IPSec aizsardzību. Tas piedāvā augstu drošības līmeni, un to atbalsta lielākā daļa VPN nodrošinātāju.

- SSTP jeb Secure Socket Tunnel Protocol . Šis ir jauns protokols, kas šifrēšanai izmanto SSLv3 / TLS. Tas nozīmē, ka SSTP var iziet cauri lielākajai daļai ugunsmūri un starpniekserveru, izmantojot TCP 443. portu vai HTTPS.

- OpenVPN . Šis ir viens no jaunākajiem un drošākajiem VPN klientiem, ko atbalsta nozīmīgi VPN nodrošinātāji. To uztur open-img kopiena un šifrēšanai izmanto OpenSSL. Ātrumam un veiktspējai OpenVPN izmanto UDP un TCP protokolus.

- Apiet satura ierobežojumus . Nosakot savienojumu caur drošiem serveriem, VPN ļauj atbloķēt ierobežotu saturu. Piemēram, varēsiet piekļūt bloķētām vietnēm, tostarp sociālo mediju un video straumēšanas vietnēm, pat ja esat izveidojis savienojumu ar viesa Wi-Fi tīklu. Izmantojot VPN, varat piekļūt arī ģeogrāfiski ierobežotam saturam. Tātad, ja vēlaties skatīties Netflix USA no citām pasaules daļām, viss, kas jums jādara, ir izveidot savienojumu, izmantojot VPN, un jūsu IP adrese tiks maskēta, lai parādītu, ka atrodaties tajā pašā apgabalā. Pēc tam varēsiet skatīt saturu, kas aprobežojas ar šo apgabalu, šajā gadījumā ASV.

- Anonīma pārlūkošana . Ikreiz, kad izveidojat savienojumu ar internetu, jūs vienmēr atstājat digitālo ceļu, kuru var izsekot līdz jums. Piemēram, apmeklējot vietni, jūsu apmeklētā vietne reģistrē jūsu IP adresi un citu informāciju. Lietojot VPN, jūsu identitāte tiek maskēta, jo jūsu informācija ir šifrēta. Pat jūsu interneta pakalpojumu sniedzējs nevarēs jūs izspiegot.

- Ātrs interneta savienojums . Lielākā daļa interneta pakalpojumu sniedzēju ierobežo interneta savienojumu, kad atklāj, ka izmantojat pārāk daudz datu. Tiešsaistes spēles un video straumēšana ir galvenie vaininieki, kas izraisa interneta ierobežošanu un dažreiz pat bloķēšanu. VPN slēpj jūsu darbības tiešsaistē, lai interneta pakalpojumu sniedzēji nevarētu jūs pārraudzīt, tādējādi izvairoties no interneta savienojuma ierobežošanas.

Tomēr ņemiet vērā, ka jūsu VPN aizsardzības pakāpe un veiktspēja jums ir atkarīga no izmantotā protokola, servera atrašanās vietas un trafika apjoma, kas iet caur serveri. Daudzi uzņēmumi piedāvā bezmaksas VPN, taču veiciet pētījumu, jo jūs varētu būt vīlušies tikai beigās. Papildus piebildēm uz bezmaksas VPN lietotnēm attiecas ierobežots joslas platums un datu ierobežojumi. Lai nodrošinātu 100% drošu un uzticamu savienojumu, labāk ieguldīt apmaksātā VPN pakalpojumā - jūsu drošībai un sirdsmieram.

YouTube video: Kā aizsargāt savus tiešsaistes datus, izmantojot publiskos un viesu Wi-Fi tīklus

09, 2025